Comment bien se protéger contre les Cyberattaques ? On l’a encore vu récemment, aucun système informatique n’est à l’abri d’une faille… Et en matière de cybercriminalité, les exemples nous montrent que l’attaque semble toujours avoir un coup d’avance sur la défense. L’enjeu, pour les institutions et les entreprises, est d’anticiper et de se préparer à […]

Protégez vos ordinateurs Mac contre les

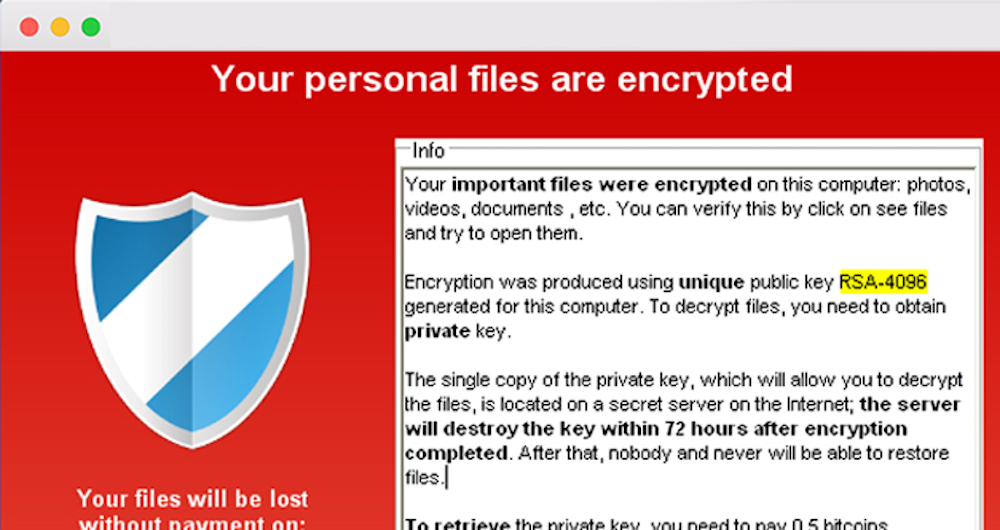

Protégez vos ordinateurs Mac contre les virus et les ransomwares Vous pensiez que les appareils Apple étaient moins sujets au virus et autres méchancetés informatiques ? Voici un ransomware ! Un ransomware pleinement fonctionnel sévit actuellement sur OS X. Le fonctionnement est toujours le même : une fois installé sur votre machine, il […]

Conseils pour bien se protéger des deman

Conseils pour bien se protéger des demandes de rançon informatiques / rançongiciels / ransomwares / cryptovirus ? Les rançongiciels (ransomware en anglais) sont une catégorie particulière de logiciels malveillants qui bloquent l’ordinateur des internautes et réclament le paiement d’une rançon pour en obtenir à nouveau l’accès. Depuis 2013, une variante est apparue avec des virus […]

Alerte Virus ! Rombertik détruit le PC l

Alerte Virus ! Rombertik détruit le PC lorsqu’il est détecté La menace a de quoi faire froid dans le dos. Les équipes de chercheurs de Talos (Cisco) viennent de repérer un nouveau type de malware capable de mettre à genoux un PC et les données qu’il contient. Rien de neuf, me direz-vous… Mais […]

Comment réagir lorsque vous êtes victime

Comment réagir lorsque vous êtes victime de harcèlement en ligne ? Selon un rapport européen, près de 10 % de la population européenne a subi ou subira un harcèlement*. Voici quelques conseils si vous êtes victime de ces violences sur internet et les médias sociaux. Qui sont les cyber-harceleurs ? Un(e) internaute peut être harcelé(e) […]

Les entreprises ne sont pas prêtes pour

Les entreprises ne sont pas prêtes pour la nouvelle législation européenne sur la protection des données Varonis a mené une enquête en mars auprès des informaticiens professionnels participant au CeBIT, le plus grand salon IT d’Allemagne, afin de recueillir leur opinion sur la nouvelle réglementation régissant la protection des données qui doit entrer en vigueur […]

Loi Renseignement : la boîte à outils po

Loi Renseignement : la boîte à outils pour apprendre à protéger votre vie privée, en chiffrant vos données et communications Maintenant que la Loi Renseignement est votée, et en attendant la suite du processus législatif, apprenons à résister à la surveillance de masse avec quelques outils cryptographiques plus ou moins simples, mais efficaces et légaux. […]

Un outil gratuit pour analyser et nettoy...

Un outil gratuit pour analyser et nettoyer votre ordinateur Avec plus de 40.000 visiteurs uniques par an, ESET Online Scanner apparaît comme l’un des outils gratuits les plus plébiscités par les internautes soucieux de leur sécurité. Fort de ce constat, ESET améliore son scanner basé sur le moteur d’analyse ThreatSense® permettant d’analyser et nettoyer son ordinateur […]

Les conseils pour faire connaître son si

Les conseils pour faire connaître son site Internet et les outils pour Webmasters AUDIT DE CONTENU DE SITES INTERNET Google Webmaster Tools Google Webmaster Tools est un outil pertinent et facile d’utilisation pour les éditeurs qui cherchent à optimiser le référencement naturel de leurs pages web. De l’exploration des pages par les robots, à l’analyse des […]

Comment bien choisir ses mots de passe ?

Comment bien choisir ses mots de passe ? Les mots de passe sont une protection incontournable pour sécuriser l’ordinateur et ses données ainsi que tous les accès aux services sur Internet. Mais encore faut-il en choisir un bon.Un bon mot de passe doit être difficile à deviner par une personne tierce et facile à retenir pour […]