Mise en place d’un système de vote électronique, quelques conseils La délibération n° 2010-371 du 21 octobre 2010 de la CNIL portant adoption d’une recommandation relative à la sécurité des systèmes de vote électronique indique que tout système de vote électronique doit faire l’objet d’une expertise indépendante. Le vote électronique, souvent via internet, […]

Qui peut le consulter le FAED (Fichier a...

Qui peut le consulter le #FAED (#Fichier automatisé des empreintes digitales) ? Seuls les agents habilités des services de l’identité judiciaire de la police nationale et des unités de recherches de la gendarmerie nationale ont directement accès au FAED, pour procéder aux opérations d’identification. Les officiers de police judiciaire et les agents des douanes […]

Quelques conseils pour surfer un peu plu...

Quelques conseils pour surfer un peu plus tranquille sur Internet Quelques conseils de bon sens pour se protéger au mieux des attaques liées à l’utilisation d’Internet. Des mises à jour régulières et automatiques L’un des meilleurs moyens de se prémunir des risques de piratage, est de maintenir son matériel informatique et ses logiciels à jour avec […]

Comment bien se protéger contre les Cybe

Comment bien se protéger contre les Cyberattaques ? On l’a encore vu récemment, aucun système informatique n’est à l’abri d’une faille… Et en matière de cybercriminalité, les exemples nous montrent que l’attaque semble toujours avoir un coup d’avance sur la défense. L’enjeu, pour les institutions et les entreprises, est d’anticiper et de se préparer à […]

Protégez vos ordinateurs Mac contre les

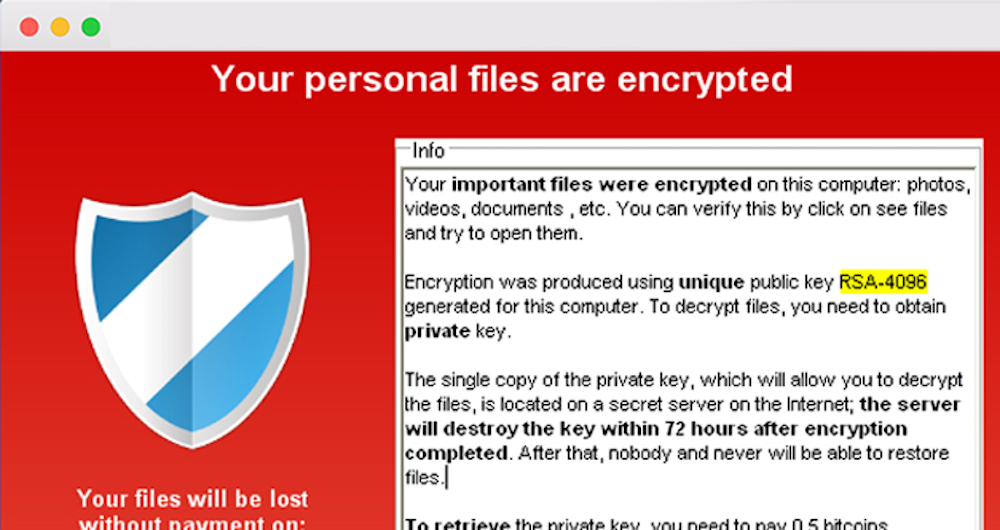

Protégez vos ordinateurs Mac contre les virus et les ransomwares Vous pensiez que les appareils Apple étaient moins sujets au virus et autres méchancetés informatiques ? Voici un ransomware ! Un ransomware pleinement fonctionnel sévit actuellement sur OS X. Le fonctionnement est toujours le même : une fois installé sur votre machine, il […]

Conseils pour bien se protéger des deman

Conseils pour bien se protéger des demandes de rançon informatiques / rançongiciels / ransomwares / cryptovirus ? Les rançongiciels (ransomware en anglais) sont une catégorie particulière de logiciels malveillants qui bloquent l’ordinateur des internautes et réclament le paiement d’une rançon pour en obtenir à nouveau l’accès. Depuis 2013, une variante est apparue avec des virus […]

« Vous avez été en contact avec une pers

« Vous avez été en contact avec une personne testée positive au Covid-19 » : Attention aux arnaques sur les smartphones MÉFIEZ-VOUS ! – La crise sanitaire liée à la pandémie est perçue comme une opportunité par les pirates informatiques qui jouent sur les craintes et les angoisses des citoyens pour les piéger. Attention donc si vous […]

Le prestataire informatique responsable ...

Le prestataire informatique responsable en cas de perte de données par un cryptovirus Un arrêt de la Cour d’Appel de Paris, dans un litige entre un prestataire de maintenance et son client, vient rappeler qu’un virus ou un ransomware ne constituent pas un cas de force majeure permettant d’exonérer qui que ce soit de ses […]

Une faille informatique concernant un mi...

Une faille informatique concernant un milliard d’appareils connectés en Wi-Fi découverte ! D’après les chercheurs à l’origine de cette découverte, la vulnérabilité se trouverait dans les puces Wi-Fi fabriquées par Cypress Semiconductor et Broadcom. Parmi les appareils touchés, nous retrouvons les iPhone, iPad, Mac, ou les enceintes Echo d’Amazon, la Kindle, les appareils Android, ou […]

Des pirates informatiques profitent du c...

Des pirates informatiques profitent du coronavirus pour vous piéger et vous infecter avec un virus Les courriels – qui circulent principalement en Asie pour le moment – prétendent contenir de l’information légitime au sujet du coronavirus. Le destinataire est invité à cliquer sur une pièce jointe pour obtenir plus d’information. Ceux qui tombent dans le […]