Les futurs iPhone pourraient renvoyer des données biométriques de leurs voleurs Apple a déposé un brevet sur une méthode qui permettrait de glaner un maximum d’informations sur les voleurs d’iPhone, dont leur photo et une image de leur empreinte digitale. Apple fait tout pour éviter que ses clients se fassent voler leur […]

La cybercriminalité a de belles années d

La cybercriminalité a de belles années devant elle Les prochaines années laissent entrevoir de beaux moments pour les cybercriminels de tout acabit. Les raisons expliquant cela sont nombreuses. Quelles sont-elles? Suivre la scène de la sécurité informatique a ceci de particulier : c’est à la fois fascinant et grandement décourageant. C’est d’autant plus décourageant […]

Les services de renseignement devraient-...

Les services de renseignement devraient-ils avoir accès aux clés de déchiffrement ? Une initiative franco-allemande va tenter de convaincre les acteurs internationaux d’Internet et de l’informatique de la nécessité d’ouvrir leurs codes et leurs chiffrements pour lutter contre le terrorisme. Des voix s’élèvent au nom de la sécurité et des libertés. Après […]

Peur d’être surveillés ? mettez à jour v

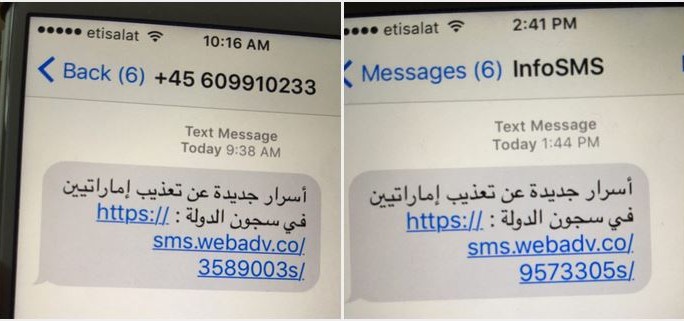

Peur d’être surveillés ? mettez à jour votre iPhone Apple corrige en urgence iOS, touché par trois failles sévères. Ces dernières étaient exploitées de concert par un spyware de haut vol, Pegasus, vendu par la société israélienne NSO à des gouvernements. La mésaventure qui vient d’arriver à Apple, obligé de déployer en […]

Ransomware : Locky se fait passer pour u...

Alerte : le Ransomware Locky se fait passer pour un fichier système Windows Une variante du ransomware Locky se fait passer pour un fichier DLL dans l’espoir de tromper les filtres de sécurité. Toujours plus vicieux. Le ou les groupes de cybercriminels qui se cachent derrière le Locky ne cessent de faire évoluer l’un des […]

Où en est la protection des lanceurs d’a

Où en est la protection des lanceurs d’alerte ? Lanceurs d’alerte : nullité du licenciement d’un salarié ayant dénoncé de bonne foi des faits susceptibles de recevoir une qualification pénale. Pour la première fois, par un arrêt du 30 juin 2016 (n°15-10.557), la Cour de cassation s’est prononcée sur la sanction du licenciement d’un salarié […]

Seriez vous d’accord pour que WhatsApp p

Seriez vous d’accord pour que WhatsApp partage vos données avec Facebook ? Les nouvelles règles de confidentialité de WhatsApp ne vont peut-être pas vous plaire. Lorsque WhatsApp a annoncé son acquisition par Facebook en 2014, les utilisateurs et les défenseurs de la vie privée se sont inquiétés de ce qui allait advenir de leurs données. […]

Le FBI remonte une Cyberattaque jusqu’à

Le FBI remonte une Cyberattaque jusqu’à Abidjan La Banque centrale des Etats-Unis d’Amérique reçoit sur son système d’information (SI) un flux important de données provenant d’un réseau de machines inconnues. Lorsque les cyberdétectives du Bureau fédéral d’investigation (FBI) essaient de remonter jusqu’à l’origine de l’offensive, ils sont dirigés vers plusieurs continents, via des serveurs informatiques […]

La Loi de Programmation militaire au sec...

La Loi de Programmation militaire au secours de la sécurité des systèmes d’information des opérateurs d’importance vitale Pour faire face aux nouvelles menaces cyber et répondre aux besoins de la sécurité nationale, les opérateurs d’importance vitale (OIV), dont le bon fonctionnement est indispensable à celui de la Nation, ont mis en œuvre depuis le […]

Alerte : un malware Android commandé par

Alerte : un malware Android commandé par… Twitter Les concepteurs du malware Android Twittor se servent du réseau social pour envoyer des instructions à la souche infectieuse. Une technique plus furtive que les classiques serveurs de commande et contrôle. L’éditeur d’antivirus Eset affirme avoir découvert le premier malware commandé… par des tweets. Selon la […]