Caméras IP installées par des incompétents ? Une aubaine pour les pirates Le piratage des caméras de vidéo surveillance, un jeu d’enfant pour les plus dégourdis du web. Sauf que ces pirates n’ont rien de génie, ils profitent uniquement de la fainéantise des utilisateurs. Le piratage des caméras de vidéo surveillance n’est pas nouveau. Je […]

Les pirates informatiques recrutent des ...

Les pirates informatiques recrutent des complices chez les opérateurs télécoms Un rapport de Kaspersky détaille les nombreuses menaces qui ciblent les opérateurs de télécommunications, réparties en deux catégories : celles qui les ciblent directement (DDoS, campagnes APT, failles sur des équipements, ingénierie sociale…) et celles qui visent les abonnés à leurs services. Parmi les premières, […]

68 millions de comptes Dropbox piratés

68 millions de comptes Dropbox piratés Quatre ans avoir avoir été victime d’un piratage et avoir su qu’il avait donné accès à une liste d’adresses e-mail, Dropbox a décidé il y a quelques jours de réinitialiser les mots de passe. Mais ce n’est qu’aujourd’hui que l’on en découvre l’ampleur. La semaine dernière, Dropbox […]

Le malware Pegasus exploite 3 failles 0 ...

Le malware Pegasus exploite 3 failles 0 day sur iPhone Les trois failles corrigées par Apple dans iOS 9.3.5 (ainsi que dans la dernière bêta d’iOS 10 livrée, contre toute attente, vendredi dernier) sont redoutables. Elles ont été exploitées par NSO Group, une société israélienne dont le fonds de commerce n’est autre que l’espionnage de journalistes […]

Alerte sur Mac : OSX/Keydnap se propage ...

Alerte sur Mac : OSX/Keydnap se propage via l’application « Transmission » Le mois dernier, les chercheurs d’ESET ont découvert un malware sur Mac OS X nommé OSX/Keydnap, qui exfiltre les mots de passe et clés stockés dans le gestionnaire de mots de passe « KeyChain » ; et qui crée une porte dérobée permanente. Au moment de […]

Des sites de rencontres touchés par des

Des sites de rencontres touchés par des attaques dites de leurre venant du réseau TOR Les chercheurs mettent en garde contre une augmentation d’attaques par leurre visant les sites de rencontres venant du réseau TOR. Les attaques par leurre sont montées via un site de rencontres concurrent pour détourner les utilisateurs d’un site victime vers […]

Devez-vous changer votre mot de passe Dr...

Devez-vous changer votre mot de passe DropBox ? On vous demande de créer un nouveau mot de passe sur dropbox.com. Pourquoi et que devez-vous faire ? L’entité propose de faire des sauvegardes de ses fichiers dans le Cloud, le fameux nuage. Bref, des disques durs hors de chez vous, hors de votre entreprise, sur lesquels […]

La cybercriminalité a de belles années d

La cybercriminalité a de belles années devant elle Les prochaines années laissent entrevoir de beaux moments pour les cybercriminels de tout acabit. Les raisons expliquant cela sont nombreuses. Quelles sont-elles? Suivre la scène de la sécurité informatique a ceci de particulier : c’est à la fois fascinant et grandement décourageant. C’est d’autant plus décourageant […]

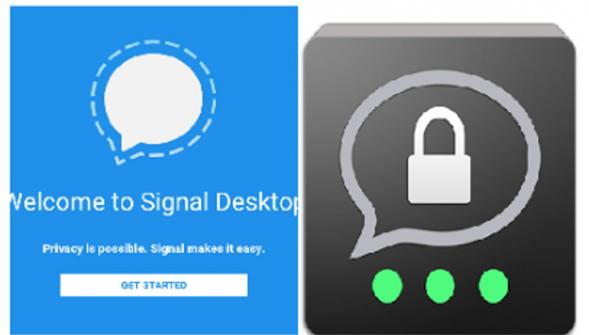

Les services de renseignement devraient-...

Les services de renseignement devraient-ils avoir accès aux clés de déchiffrement ? Une initiative franco-allemande va tenter de convaincre les acteurs internationaux d’Internet et de l’informatique de la nécessité d’ouvrir leurs codes et leurs chiffrements pour lutter contre le terrorisme. Des voix s’élèvent au nom de la sécurité et des libertés. Après […]

Ransomware : Locky se fait passer pour u...

Alerte : le Ransomware Locky se fait passer pour un fichier système Windows Une variante du ransomware Locky se fait passer pour un fichier DLL dans l’espoir de tromper les filtres de sécurité. Toujours plus vicieux. Le ou les groupes de cybercriminels qui se cachent derrière le Locky ne cessent de faire évoluer l’un des […]