La police peut-elle obliger un suspect à débloquer son iPhone avec son doigt ? Aux États-Unis, une affaire judiciaire pose la question du droit que peuvent avoir les autorités judiciaires à contraindre un suspect à débloquer son iPhone avec le capteur Touch ID qui permet d’accéder au contenu du téléphone avec les empreintes digitales. […]

Forum économie mondial à Kigali : l’Afri

Forum économie mondial à Kigali : l’Afrique sur le chemin de la transformation numérique Identifier les opportunités de coopération public-privé pour les dirigeants africains qui veulent bâtir des économies compétitives et prospères en relevant le défi du numérique. C’est l’objectif du 26ème Forum économique mondial sur l’Afrique qui va se tenir du 11 au 13 […]

Airbus déjoue douze attaques informatiqu

Airbus déjoue douze attaques informatiques majeures par an Le chiffre a de quoi inquiéter pour les non-initiés. Airbus Group, la maison mère de l’avionneur toulousain, subit chaque année des milliers de cyberattaques en provenance du monde entier. Parmi ce flot, seule une douzaine sont jugées vraiment «sévères» par Stéphane Lenco, le directeur de la […]

Comment s’introduire dans le web invisib

Comment s’introduire dans le web invisible ? La façon la plus répandue et la plus simple de s’introduire dans cette partie immergée du web est le serveur Tor, acronyme pour The Onion Router. Pourquoi oignon ? Parce que le logiciel assure plusieurs couches de protection, qui permettent entre autres de conserver l’anonymat de l’internaute. […]

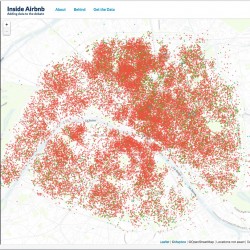

Dénoncez les hôtes Airbnb, Paris vous le

Dénoncez les hôtes Airbnb, Paris vous le rendra… La mairie de Paris appelle les voisins à dénoncer les hôtes Airbnb non déclarés aux services municipaux. Dans le dernier chapitre d’une bataille en cours sur l’économie de partage en France, la ville de Paris demande aux résidents de dénoncer leurs voisins qui ne sont pas […]

Des centaines de milliers de dossiers de...

Des centaines de milliers de dossiers de santé désormais en libre accès pour Google Un accord signé entre Google et le National Health Service (NHS) britannique va permettre à Google d’accéder à plus de 1,6 millions de dossiers médicaux. Le National Health Service (NHS) est le système de la santé publique du Royaume-Uni. Sa […]

Le CryptoVirus TeslaCrypt s’attaque à de

Le CryptoVirus TeslaCrypt s’attaque à de nouveaux fichiers et améliore sa protection Ces nouveaux exemplaires de TeslaCrypt sont diffusés massivement en tant que pièce jointe dans des spams qui imitent les avis de réception de colis des courriers express. D’après Endgame, la version 4.1A est apparue il y a environ une semaine ; outre les […]

Les informations bancaires de la famille...

Les informations bancaires de la famille royale du Quatat et d’espions mis en ligne La Banque nationale du Qatar semble avoir été piratée et les données bancaires de clients prestigieux comme des membres de la famille royale al-Thani ou des ministres sont accessibles en ligne. La QNB a d’ailleurs refusé, mercredi, de confirmer […]

Faut-il adapter la blockchain à la cyber

Faut-il adapter la blockchain à la cybersécurité ? En suivant l’actualité des nouvelles technologies, il est difficile de passer à côté d’un nouveau « buzz world » qui enflamme les débats : Blockchain ou chaîne de blocs en français. Initialement inventée pour les crypto-monnaies (comme Bitcoin par exemple), la technologie blockchain connait un développement rapide (même la […]

Une Afrique de plus en plus connectée ma

Une Afrique de plus en plus connectée mais qui doit faire face aux cybermenaces mondiales Avec un taux de croissance au niveau des TIC de l’ordre de 30% sur un marché de plus d’un milliard de personnes, l’Afrique représente le nouvel Eldorado du monde numérique. Or, la surface d’attaque augmentant, les cybercriminels élargissent […]