Le FBI remonte une Cyberattaque jusqu’à Abidjan La Banque centrale des Etats-Unis d’Amérique reçoit sur son système d’information (SI) un flux important de données provenant d’un réseau de machines inconnues. Lorsque les cyberdétectives du Bureau fédéral d’investigation (FBI) essaient de remonter jusqu’à l’origine de l’offensive, ils sont dirigés vers plusieurs continents, via des serveurs informatiques […]

La Loi de Programmation militaire au sec...

La Loi de Programmation militaire au secours de la sécurité des systèmes d’information des opérateurs d’importance vitale Pour faire face aux nouvelles menaces cyber et répondre aux besoins de la sécurité nationale, les opérateurs d’importance vitale (OIV), dont le bon fonctionnement est indispensable à celui de la Nation, ont mis en œuvre depuis le […]

Alerte : un malware Android commandé par

Alerte : un malware Android commandé par… Twitter Les concepteurs du malware Android Twittor se servent du réseau social pour envoyer des instructions à la souche infectieuse. Une technique plus furtive que les classiques serveurs de commande et contrôle. L’éditeur d’antivirus Eset affirme avoir découvert le premier malware commandé… par des tweets. Selon la […]

Pourquoi le Conseil d’État autorise une

Pourquoi le Conseil d’État autorise une exploitation de données saisies via l’état d’urgence ? Alors que le tribunal en première instance avait jugé que les éléments n’étaient pas réunis pour justifier une telle procédure extra-judiciaire, le Conseil d’État a autorisé la police à exploiter des données informatiques saisies à Roubaix chez un suspect ayant fait […]

Comment se prémunir de la cybercriminali

Comment se prémunir de la cybercriminalité, ce risque sur Internet pour les particuliers et les professionnels ? En pleine recrudescence, de nombreuses attaques ciblent les particuliers mais aussi les entreprises et les administrations. Elles visent à obtenir des informations personnelles afin de les exploiter ou de les revendre (données bancaires, identifiants de connexion à des sites […]

Alerte : Twitter pour Android infecté pa

Alerte : Twitter pour Android infecté par un Cheval de Troie ESET découvre le premier botnet sous Android qui contrôle Twitter Les chercheurs ESET ont découvert une porte dérobée sous Android qui contient un Cheval de Troie et qui est contrôlée par des tweets. Détecté par ESET comme étant Android/Twitoor, il s’agit de la […]

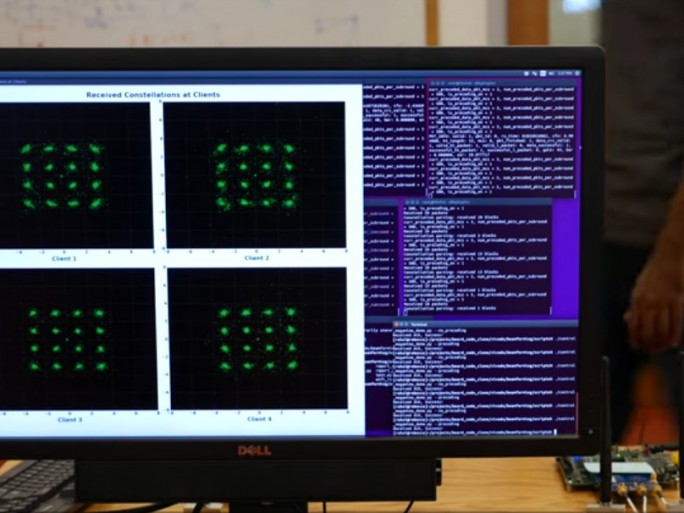

La vitesse de votre Wi-Fi sera bientôt m

La vitesse de votre Wi-Fi sera bientôt multipliée par 3 Des chercheurs du MIT ont mis au point un système qui coordonne différents points d’accès Wifi environnants pour palier la congestion du trafic. Des chercheurs du CSAIL (Computer Science and Artificial Intelligence Lab au Massachussetts Institute of Technology) ont développé une technique qui améliore grandement […]

Un vendeur d’armes du Black Market jugé

Un vendeur d’armes du Black Market jugé Le vendeur d’armes Gun Runner arrêté et jugé. Il revendait dans le black market pistolets et armes de guerre. Je vous ai souvent parlé de ce vendeur d’armes du black market baptisé GunRunner. Ce commerçant du dark web commercialisait Glocks, Uzi et pistolet Walthers, celui de James Bond, […]

Pokémon Go, le nouveau jeu favori des sp

Pokémon Go, le nouveau jeu favori des spammeurs La distribution de malwares à travers Pokémon Go est aujourd’hui supplantée par des campagnes de spam par SMS. Pokémon Go, le jeu star de l’été qui fait exploser les revenus de son concepteur Niantic et des stores d’applications (il aurait généré plus de 200 millions de dollars […]

Comment être payé pour lancer des attaqu

Comment être payé pour lancer des attaques informatiques de type DDoS Déjà que lancer des DDoS était accessible au premier idiot du village, voilà que maintenant, il pourrait être possible de les payer pour leurs attaques. Le DDoS, une plaie du web qui a pour mission de bloquer un serveur à coups de connexions de […]