Denis JACOPINI spécialiste RGPD vous donne son avis sur les applis qui pillent vos données personnelles sans vous le dire en abusant de votre consentement Ces applis qui pillent vos données personnelles sans vous le dire en abusant de votre consentementExpedia, Hollister, Air Canada… sont autant d’applications disponibles sur iPhone et qui enregistreraient l’activité des […]

Comment peut-on savoir si vous êtes chez

Comment peut-on savoir si vous êtes chez vous et dans quelle pièce grâce au Wifi ? La présence de personnes dans un logement perturbe la propagation des ondes émises par les routeurs Wi-Fi, suffisamment en tous les cas pour savoir si quelqu’un est présent ou non. Nous avons tous des routeurs Wi-Fi à la maison, […]

Prédictions cybersécurité 2018

Prédictions cybersécurité 2018 En 2018, les cybercriminels vont continuer à exploiter les faiblesses inhérentes à la nature humaine pour dérober des informations personnelles, avec des changements significatifs dans les techniques de cyberattaques. Découvrez les grandes lignes de ces tendances qui rythmeront l’année 2018 selon Proofpoint. L’email restera le vecteur de cyberattaque le plus utilisé […]

Les États-Unis font voler en éclat les r

Les États-Unis font voler en éclat les règles protégeant la vie privée sur Internet De la mobilisation des lobbys à la signature du président, The Washington Post démonte le processus qui a conduit à la suppression d’une réglementation adoptée sous l’ère Obama, qui encadrait la vente de données personnelles par les fournisseurs d’accès à Internet. […]

Que sait de nous Google grâce à nos comp

Que sait de nous Google grâce à nos comportements sur Internet ? Mondialement connue, la firme américaine Google est utilisée par de nombreux internautes, pour son moteur de recherche, mais aussi pour ses nombreux services gratuits (Gmail, Drive, Youtube, Google Maps…). Seul petit hic ? Le revers de la médaille. Puisque Google exploite vos données sans que […]

Voyagez aux Etats-Unis et laissez vos do...

Voyagez aux Etats-Unis et laissez vos données être espionnées L’administration Trump envisage de demander aux voyageurs arrivant aux Etats-Unis l’accès aux données de leur smartphone et à leurs comptes Twitter, Facebook ou LinkedIn. Une sévère menace pour la cybersécurité des entreprises européennes. Cette fois-ci, la côte d’alerte est clairement franchie. Dans ses colonnes, le […]

Un logiciel malveillant russe découvert

Un logiciel malveillant russe découvert dans un ordinateur américain Au lendemain de la passe d’armes diplomatique entre les Etats-Unis et la Russie, une entreprise américaine a fait savoir qu’un logiciel malveillant avait été découvert dans un de ses ordinateurs. Les autorités ont été alertées. Nouvel élément dans la « guerre » que se mènent les Etats-Unis et […]

Quelles tendances en 2017 pour la sécuri

Quelles tendances en 2017 pour la sécurité du Cloud ? Comme chaque année, le grand jeu des prédictions des nouvelles tendances bat son plein. J’ai donc pris le parti de vous proposer quelques réflexions portant sur le marché du Cloud et celui de la sécurité en m’appuyant sur les dernières évolutions que j’ai pu constater. […]

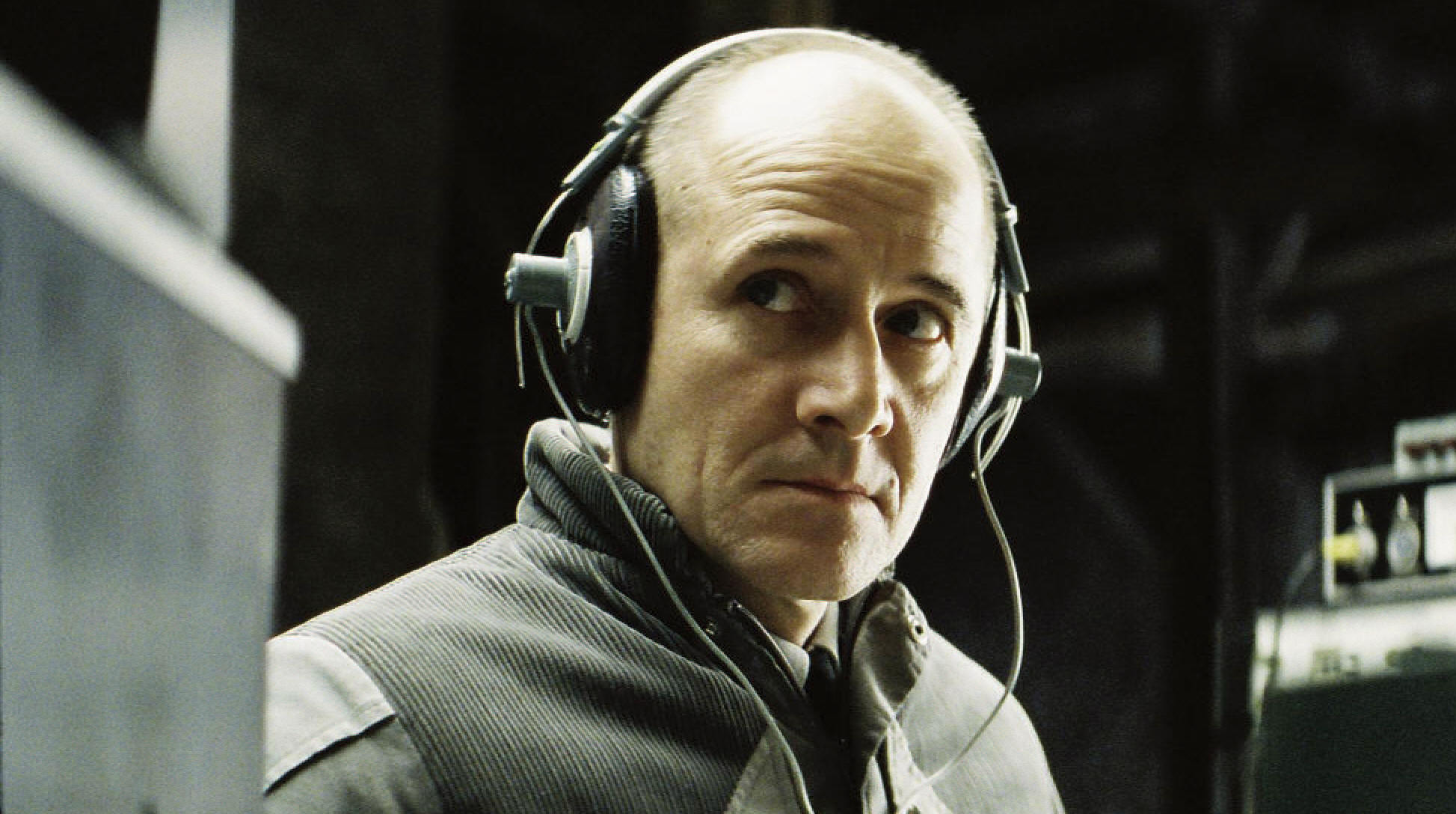

Sednit : dissection d’un groupe de cyber

Sednit : dissection d’un groupe de cyber‑espions Les chercheurs ESET annoncent la publication d’un vaste document de recherche en 3 parties « En route with Sednit ». L’observation de l’utilisation simultanée d’un bootkit et d’un rootkit par les cybercriminels a permis d’analyser leurs cibles et méthodes. Ce groupe aussi connu sous le nom d’APT28, Fancy Bear ou […]

Collectes massives et illégales par le R

Collectes massives et illégales par le Renseignement allemand Après avoir réalisé un contrôle sur place des services de renseignement, la Cnil allemande a dressé un bilan extrêmement critique des activités du Bundesnachrichtendienst (BND) en matière de collecte d’informations sur Internet. Le site Netzpolitik a dévoilé le contenu d’un rapport jusque là confidentiel produit […]